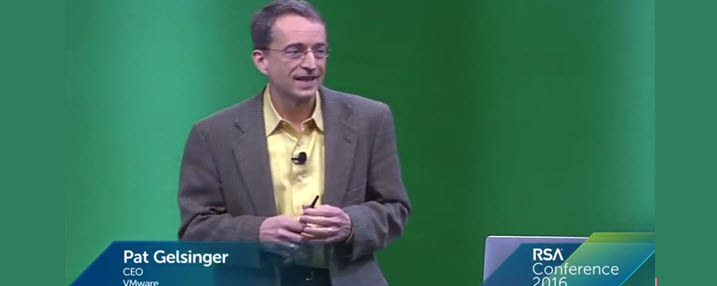

A la conférence RSA qui s’est tenu récemment à San Francisco, Pat Gelsinger, CEO de VMware, s’est intéressé à ce qu’il considère être le principal problème actuellement en matière de sécurité informatique : les problèmes d’architecture générant de la complexité et empêchant les équipes chargées de la sécurité d’atteindre leur objectif ultime, protéger les applications et les données. En adoptant un cadre commun, les entreprises pourraient aligner leurs politiques à l’aide de solutions de sécurité pouvant être déployées dans le data center et dans le Cloud.

« L’innovation bat son plein dans le domaine de la sécurité aujourd’hui. Il est nécessaire de créer un cadre organisationnel, une véritable architecture sur laquelle l’ensemble des leaders du secteur pourront s’aligner afin d’intégrer la sécurité à tous les niveaux », a indiqué CEO de VMware. « En proposant des services pour renforcer les infrastructures vulnérables autrement, les acteurs de sécurité informatique ont l’opportunité de tracer une nouvelle voie pour l’avenir»

Pat Gelsinger a détaillé à la façon dont la virtualisation pose les bases d’une architecture complète permettant d’intégrer la sécurité au cœur de l’infrastructure technologique. La virtualisation crée en effet une couche entre l’infrastructure physique et les applications. Elle est donc parfaitement indiquée pour favoriser l’alignement des systèmes de contrôle des points de terminaison et du réseau avec les applications protégées. Il s’agit désormais de la couche d’infrastructure la plus répandue : elle s’étend aux fonctions de calcul, réseau et stockage, ainsi qu’aux Clouds privés et publics.

Lors de cette keynote, Pat Gelsinger et Tom Corn, vice-président sénior des produits de sécurité chez VMware, ont présenté la technologie de chiffrement réseau distribué (Distributed Network Encryption) fournie par VMware NSX. Le chiffrement a toujours été un processus extrêmement complexe. La présentation permettra de démontrer la capacité de chiffrement de données en transit et au repos, tout cela d’un simple glisser-déposer vers une application. Il a montré comment cette technologie pourra être étendue à des Clouds publics tels qu’Amazon Web Services.

Défaut d’alignement mondial sur le plan de la sécurité informatique

Outre son appel à la création d’une architecture complète de sécurité informatique, Pat Gelsinger a également présenté les principaux résultats d’une étude menée par EIU (1). Celle-ci révèle qu’il reste encore du travail afin de renforcer l’alignement entre les dirigeants et les responsables informatiques sur les questions relatives à la cybersécurité, à la préparation à de futures attaques et à leur imminence. Les principaux résultats de l’enquête :

– Alors que les responsables de la sécurité des SI considèrent la cybersécurité comme la priorité absolue pour l’entreprise, seuls 5 % des dirigeants partagent ce point de vue.

– Ces deux groupes, DG d’un côté et DSI de l’autre, sont également en désaccord quant aux actifs nécessitant le plus d’être protégés. Les dirigeants donnent la priorité à des actifs stratégiques tels que ceux liés à la réputation de l’entreprise, tandis que les responsables informatiques adoptent une approche tactique axée sur la protection des données et des applications.

Plus de 30 % des responsables informatiques s’attendent à être victimes d’une attaque majeure dans les 90 jours à venir, contre 12 % des dirigeants.

De fortes divergences sont également constatées quant aux prévisions relatives au budget alloué à la sécurité. Près de 30 % des responsables informatiques s’attendent à ce que celui-ci fasse l’objet d’une hausse considérable dans les deux prochaines années. À l’inverse, moins de 10 % des dirigeants prévoient une telle hausse, bien que convaincus que ce manque de budget constitue le troisième risque le plus important (ou vulnérabilité) pour leur entreprise.

Cependant, tous ces responsables partagent une inquiétude: la peur de l’inconnu. Ces deux groupes craignent en effet particulièrement que des ressources et données résident dans le cloud à leur insu, que des utilisateurs et des périphériques inconnus accèdent à leurs réseaux et systèmes d’entreprise, ou d’être victimes d’une des nombreuses menaces évoluant rapidement et dans la nature.

Le compte-rendu de l’enquête d’EIU est disponible ici.

puis

puis