Selon le Gartner, la sécurité reste un argument fort pour éviter l’infogérance par le cloud mais tous les services et logiciels de sécurité profitent pourtant d’évolutions via le cloud.

La semaine passée, à Barcelone, à l’occasion de son forum européen du Gartner qui réunissait prés de 4000 DSI, la tendance sécurité ciblait encore l’évolution du BYOD avec des critiques sur les OS « percés » comme Android .

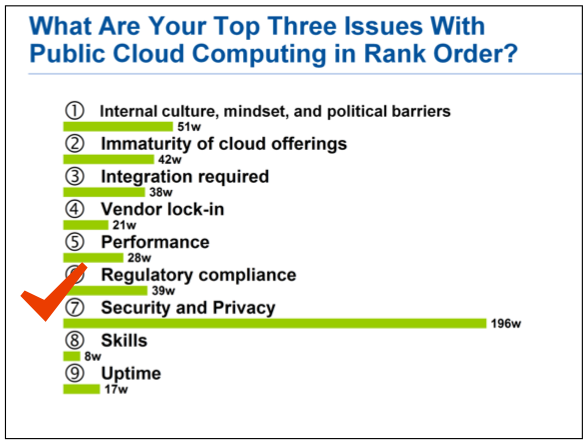

L’appréhension des DSI et des RRSI face aux applications dans le cloud serait toujours, selon l’une des grandes enquêtes du bureau d’études, une réalité, la réversibilité et la récupération des données dans le cloud restant l’une des craintes les plus courantes. Le cloud n’est encore vu souvent que comme une extension pratique mais totalement dépendante du domaine privé. Selon le Gartner, la sécurité reste un argument fort et essentiel pour éviter l’infogérance par le cloud mais ce serait pour lui pourtant une porte de sortie pour pas mal de difficultés du SI .

L’appréhension des DSI et des RRSI face aux applications dans le cloud serait toujours, selon l’une des grandes enquêtes du bureau d’études, une réalité, la réversibilité et la récupération des données dans le cloud restant l’une des craintes les plus courantes. Le cloud n’est encore vu souvent que comme une extension pratique mais totalement dépendante du domaine privé. Selon le Gartner, la sécurité reste un argument fort et essentiel pour éviter l’infogérance par le cloud mais ce serait pour lui pourtant une porte de sortie pour pas mal de difficultés du SI .

Sécurité et Cloud ne sont pas antonymiques

Malgré des réticences compréhensibles chez les DSI, cloud et sécurité se rapprochent de plus en plus du coté logiciel. Gartner annonçait au début de l’année que le marché global de la sécurité dans le cloud atteindrait 2,1 milliards de dollars en 2013 et qu’il en représenterait 3,1 milliards en 2015. L’évolution s’effectue rapidement dans trois secteurs incontournables: les domaines de la gestion des identités (IAM), de la gestion des incidents de sécurité (SIEM) et de la sécurité du courrier électronique. Pour le cabinet d’études américain, la simplification des mises à jour qui existent déjà, avec logiciels en mode SaaS, pousse à la multiplication des systèmes de sécurité hébergés. Ceux-ci ne souffrent pas d’être pris en défaut, comme leurs confrères planqués dans les entreprises mais souvent ignorés par des mises à jours salvatrices.

Chez les éditeurs, le salut passe par le cloud

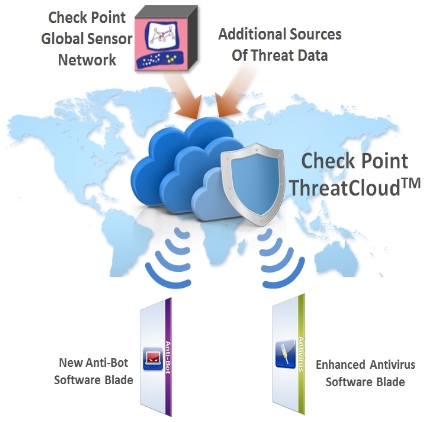

Chez Checkpoint, qui réunissait à Paris la semaine passée tous ses partenaires pour fêter ses vingt ans d’existence, le cloud est aussi synonyme de mises à jour de toutes dernières informations disponibles sur les menaces. Pour la firme israélienne, son service Threat Emulation permet d’identifier rapidement, selon les besoins de ses clients, si un fichier suspect envoyé sur le site dédié génère des attaques ou une quelconque modification de nature suspecte. Le fichier envoyé par le client va « tourner » sur une machine virtuelle dans le cloud qui simule un serveur classique. L’information est immédiatement renvoyée chez le client. Si le fichier est identifié et enregistré comme dangereux, ses caractéristiques vont nourrir la base de données de CheckPoint ThreatCloud.

Ce service a, pour sa part, l’objectif de fournir aux passerelles de sécurité Checkpoint des informations en temps réel et les mettre en permanence à jour. Outre les signatures de malware (Plus de 4,5 millions), ce sont près de 250 millions d’adresses qui sont analysées pour repérer les Bots, les réseaux qui mettent actuellement prés de 65 % de PC sous leurs coupes. Cette mise à jour dynamique repose aussi sur un réseau mondial de sondes de détection des menaces. Checkpoint participe à plusieurs réseaux de détection de polices « étatiques », ses services étant aussi revendus à d’autres constructeurs de systèmes de sécurité sous forme de contrat OEM. Chaque constructeur de pare-feu dispose, plus ou moins, d’un tel service et nourrit ses bases d’informations en provenance de plusieurs sources.

L’ouverture des logiciels de sécurité vers le cloud s’amplifie

Chez Eset, l’un des éditeurs d’antivirus les plus connus, par exemple, le moteur de détection des menaces a aussi été réécrit cette année pour prendre en compte les alertes issues de l’ensemble des utilisateurs de cette solution logicielle. Cette offre s’appelle Live Grid, et repose aussi un système de réputation des fichiers ouvert au cloud. NOD32 Antivirus 5 et Smart Security 5 ont étés « ouverts » pour profiter de cette mise à jour permanente.

Chez Microsoft, la solution de sécurité Forefront Threat Management Gateway repose sur deux composants qui s’ouvrent naturellement aux mises à jour via le cloud. La partie « Server » fournit un filtrage d’URL, une protection anti malware, un pare-feu applicatif et au niveau du réseau, une protection des flux http et https. Il inclut aussi une passerelle VPN et un reverse proxy (publication Web sécurisée basique). Deuxième élément de Forefront Threat Management : Le Web Protection Service, qui comme son nom l’indique, fournit des mises à jour permanentes pour le filtrage des malwares et le filtrage d’URL (Un service qui est lié à un abonnement, le Web Protection service).

Tous les éditeurs de logiciels transforment leurs outils pour simplifier les mises à jour.

La firme israélienne Checkpoint avait lancé l’an passé son offre de service 3D qui correspondait à une présentation originale de ses logiciels comme des fonctions complémentaires entre elles, eux aussi, sont ouverts à de mises à jour constantes. Comme les logiciels embarqués dans un boitier de sécurité UTM multi-lame, Checkpoint présentait chaque « lame logicielle » comme une fonction de sécurité particulière (voir encadré ci-dessous).

D’un point de vue général les offres de sécurité en mode SaaS vont surtout épargner aux administrateurs la distribution fastidieuse de mises à jour sur les équipements qui n’ont pas tous les mêmes procédures de mise à jour. La sécurité dans le cloud simplifie pas mal de tâches répétitives. Ainsi la vérification de la conformité, une corvée, une obligation légale bien connue des RSSI des banques peut passer par la corrélation des informations collectées lors d’inspections systèmes, via le cloud.

Les outils d’analyse pourront générer automatiquement des rapports sur les performances de la sécurité tout en confrontant ces résultats avec les exigences de conformité. En automatisant la vérification de la conformité, les RSSI échapperont à l’ennui « programmé ». Avec une solution de sécurité dans le cloud, la mise à jour des serveurs, les fameux patches du mardi, et de ceux des autres sites distants est automatique. L’entreprise distribuée reçoit les mises à niveau directement du fournisseur et cela évite de les redistribuer dans toute l’entreprise.

_____________________________

Les Lames 3D de checkpoint forment un bouclier applicatif

De nombreuses fonctions existent déjà pour les blades de Checkpoint et selon l’éditeur, elles doivent être entièrement remises à jour chaque année, bien qu’elles reçoivent du cloud de multiples mises au point.

1. Application Control : Ce service offre une visibilité des échanges et le contrôle des applications Internet ;

2. Data Loss Prevention ( DLP) :

Ce programme empêche la perte d’informations critiques de l’entreprise et la violation intentionnelle ou non intentionnelle de données de l’entreprise ;

3. IPS :

Cette solution de prévention d’intrusions offre un ensemble d’outils de protection contre les attaques internes du réseau ;

4. Antivirus & Antimalware :

le service bloque les virus, les vers et autres logiciels malveillants à l’entrée du réseau d’entreprise ;

5. URL Filtering :

L’un des meilleurs système de filtrage web couvrant plus de 20 millions d’adresses URL. Il protège les utilisateurs et les entreprises en limitant l’accès aux sites Web dangereux ;

6. Anti-Spam & Email Security :

Il protège le réseau d’entreprise et les serveurs contre le spam, et élimine les attaques par e-mail ;

7. Total Security Package :

ce bundle à prix attractif regroupe tous les services IPS, AV, ASPM, URL.

_____________________________

puis

puis