Le premier hébergeur français , OVH, s’est engagé auprès de Let’s Encrypt ( Mozilla) pour la fourniture gratuite de certificats TLS de type X509. Cette nouvelle parait donner du corps à un projet dont on parle depuis plusieurs années et qui devrait transformer enfin les connexions sécurisées en une norme incontournable sur l’internet.

Selon Let’s encrytp, en supprimant la nécessité de paiement, en réduisant la configuration du serveur web, en évitant des courriels de validation et la gestion de l’expiration des certificats, ce projet devrait convaincre. Il a été conçu au départ pour baisser de manière significative la complexité de la mise en place et de la maintenance du chiffrement TLS. A noter que TLS est la dernière évolution de SSL, un mot qu’il faudrait proscrire à terme de son vocabulaire, seul TLS ayant droit de cité. La nouvelle autorité de certification (CA), a été créée par Mozilla, Cisco, Akami, IdenTrust et l’Université du Michigan. Depuis elle a été rejointe par des dizaines de partenaires. A noter que la « version » IdenTrust sera pré-installée sur les navigateurs internet les plus connus. À long terme, il est prévu que les certificats Let’s Encrypt soient pré-installés directement dans les applications. Ce n’est pas la première fois que l’on voit des « quasi » certificats gratuits mais en général, c’était pour favoriser un environnement propriétaire ( Visa, Amazon, Microsoft , etc.). Dans le cas de Let’s encrypt, l’opération parait totalement gratuite et sans ambition lucrative, ce qui reste toujours difficile à croire lorsqu’on a Cisco dans un groupe de travail.

Avec cette préversion, l’autorité de certification , « Let’s Encrypt » va donc automatiquement émettre et gérer des certificats gratuits pour tout site web qui en a besoin. Pour l’instant, le système est en version bêta et les critiques sont encore les bienvenues.

Petit rappel sur les besoins des sites

Petit rappel sur les besoins des sites

Pour ceux qui ne seraient pas familiers avec la sécurité des Sites web, rappelons qu’il faut s’offrir un certificat si l’on veut avoir un minimum de sécurité sur son site. Le certificat SSL (Secure Socle Layer) désormais donc renommé TLS (transport Layer Security) , depuis la version 3 de SSL est une sorte de signature numérique du site Internet, validée par un organisme qui est une autorité de certification (CA). Tout le monde à cliqué au moins une fois, lors d’une communication sécurisée sur le cadenas située en haut à droite dans votre navigateur pour savoir quel organisme a validé le certificat et pour quel site Internet. De son coté, le protocole HTTPS correspond aux échanges bidirectionnel à l’intérieur des procédures SSL/TLS. Lors des échanges payants, le protocole utilisé va chiffrer les données circulant sur le web (notamment les numéros de carte bancaire, les mots de passe). Pour un particulier, le coût d’un certificat n’est pas négligeable et peut varier de 15 à 300 euros par an. Cela suffit déjà pour décourager pas mal d’entreprises qui considèrent que c’est à l’hébergeur de s’occuper de cela, car cela nécessite des réglages qui ne sont pas simples pour un débutant. C’est aussi l’argument de Let’s Encrypt. Sur un serveur Linux parmi les plus courants, l’exécution de seulement deux commandes avec Let’s Encrypt serait censée être suffisante pour paramétrer le chiffrement HTTPS et l’acquisition et l’installation de certificats ne s’effectueraient qu’en 20 à 30 secondes, ce qui parait assez stimulant. Un véritable espoir pour ceux qui ont passé des heures à se poser des questions sur des commandes assez mystérieuses, dans le seul but de sécuriser leur site.

Beaucoup de promesses

Reste à savoir quels sont les réels temps de réponse. Sur un site minimaliste qui n’est qu’une vitrine de pages, pour beaucoup d’administrateurs, le jeu du chiffrement SSL n’en vaut pas toujours la chandelle, surtout si l’on est capable de remettre en ligne en quelques secondes une copie du site en cas d’attaque. Le chiffrage entraîne toujours une augmentation du temps de réponse du serveur, ce qui provoque un ralentissement des chargement des pages SSL. D’ailleurs, cela fait partie du savoir faire de l’hébergeur que d’optimiser des offres d’hébergement et c’est pourquoi OVH veut se positionner en tant que novateur dans ce domaine, a priori avec des services gratuits.

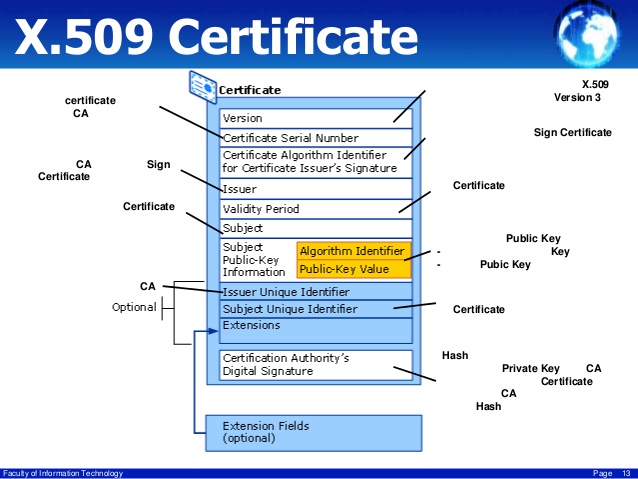

Selon Let’s Encrypt, tout repose sur un certificat racine RSA stocké sur un module matériel de sécurité qui n’est pas utilisé directement. Ce certificat est destiné à être remplacé ultérieurement par un certificat ECDSA qui sera utilisé pour signer deux certificats intermédiaires signés par l’autorité de certification IdenTrust (en). L’un d’entre eux sera utilisé pour signer les certificats délivrés, l’autre comme certificat de secours en cas de problème avec le premier.

Selon le rédacteur du blog:https://blog.imirhil.fr/ qui était assez enthousiaste à première vue pour utiliser Let’s Enrypt, pas mal de petits problèmes entachent sa mise en route. Ainsi les paramètres par défaut de Let’s Encrypt ne sont pas corrects. Il faut donc les modifier.

Des arrêts de serveurs à programmer tous les 90 jours à moins de trouver une solution complémentaire

Plus ennuyeux, par défaut le logiciel réclame d’arrêter le serveur de production pour valider la détention du domaine à signer. Il embarque en effet son propre serveur web pour échanger avec leur back-office, et il ne peut évidemment pas fonctionner si le vôtre est déjà en fonctionnement. Bref, l’arrêt de la production tous les 90 jours pour renouveler le certificat tiendra rapidement de la corvée. Un point non négligeable car déjà, avec une durée d’un an, beaucoup d’administrateurs voient ces mises à jour comme une contrainte désagréable. Pourtant dans son discour officiel, Let’s Encrypt mettait en avant la gestion de l’expiration des certificats, cette notion devra être explicitée. L’auteur du site blog.imirhil.fr, que nous remercions pour ses explications, soulève encore d’autres soucis annexes comme le fait d’être aussi obligé de modifier sa configuration DNS lié à l’utilisation du protocole DANE /TLSA. Avec les certificats X509, on est sensé utiliser DNSec et de toutes manières il faudra idéalement automatiser certaines fonctions sous peine d’oublier à chaque fois les paramètres. Bref, c’est gratuit mais il faudra soit s’impliquer soit faire appel à un Devops et s’il faut l’utiliser tous les 90 jours, ce ne sera pas gratuit, à moins de l’avoir prévu de manière contractuelle. Bref, il y a du pour et du contre dans cette annonce de certificats gratuits, mais l’automatisation annoncée qui devrait faire oublier la sécurité offerte par des certificats gratuits n’est pas, a priori, au rendez-vous.

Rappelons néanmoins que le groupe OVH propose aussi des outils et solutions simples pour la mise à jour des DNS, un sujet déjà ancien sur lequel la sécurité parait toujours buter.

puis

puis