A l’occasion des résultats du dernier trimestre, le 25 octobre, le PDG de Check Point, Gil Shwed, avait lancé son offensive sur la sécurité des mobiles, avec une nouvelle gamme de produits. Hier, la firme lançait cette nouvelle offre en France.

Gil Shwed avait prévenu : «Les dispositifs mobiles deviennent le maillon faible de la cyber-sécurité, et nous sommes déterminés à prévenir ces menaces. Ce trimestre, nous avons étendu notre technologie pour smartphones et tablettes, tout en introduisant de nouvelles solutions comme nos «threat prevention solutions.» Pour Thierry Karsenti, responsable Europe de l’ingénierie, les risques du «terrain» sont effectivement passés désormais sur les mobiles car ils sont devenus un point d’entrée «facile» dans les entreprises. Les ransomwares, les malwares, comme «masque attack», Wirelurker, Pangu, Heartbleed, Xsser, mRAT et les cryptolockers se multiplient sur les mobiles que l’on imaginait plus à l’abri que les PC. Pour Pricewhitehouse Cooper, en 2014, 74 % des entreprises ont été attaquées et selon ESG, c’est 47% des failles de sécurité à partir des mobiles compromis qui ont facilité les intrusions. Avec les mobiles «ouverts sur Internet», la surface d’attaque ne fait qu’exploser.

La plupart des failles passe par le maillon faible, celui des OS des mobiles et les tablettes. Quels que soient les systèmes d’exploitation (Android, Windows mobile, Apple iOS), il y a toujours des failles techniques. Pour Thierry Karsenti, «L’iPhone qui est le portable de référence est devenu la cible privilégiée, tout comme Windows l’est pour les PC, les voleurs visant les plates-formes les plus répandues. Si la plupart des entreprises sont désormais équipées pour les serveurs et les PC, les équipements personnels des utilisateurs restent très peu protégés. Comme le disait le directeur de l’Ansii, il y a ceux qui ont été «hackés» et ceux qui ne savent pas qui l’ont étés. Si l’on compare les 12 milliards de dépenses dans les équipements de sécurité classiques en 2014 aux 400 millions consacrés aux dépenses pour la mobilité (face aux malwares, aux APT), il y a une différence inquiétante. Pour l’instant dans ce secteur des mobiles, les entreprises ont consacré des investissements et des temps de déploiement aux solutions de MDM, (Mobile Data Management) comme les programmes d’Airwatch, Good technologies et MobileIron, avec qui on a d’ailleurs un programme de partenariats.»

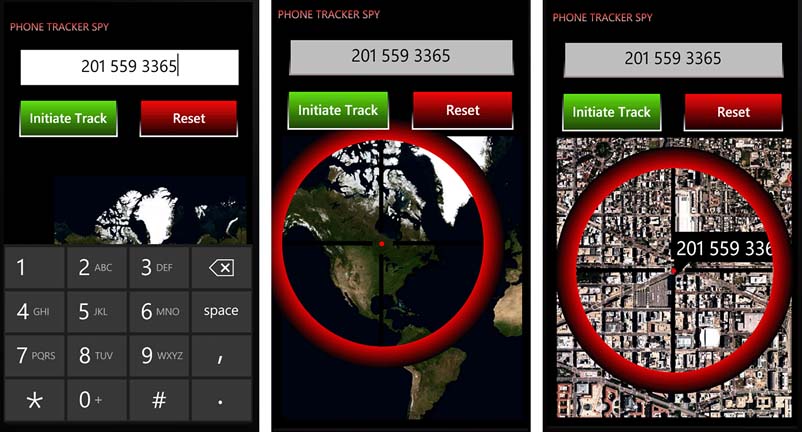

Pour Fréderic Dru, un des ingénieurs commerciaux, responsable de l’offre Mobile chez Check Point : «On va se heurter à un problème majeur avec les applications grand public. Ces applications, ni leurs mises à jour, ne sont pas du tout maitrisées par les services informatiques. Chez Apple avec les nouvelles versions des systèmes d’exploitation, tous les automnes, 50% des terminaux sont mis à jours et ceux-ci ont aussi 50% de chances de subir des attaques venant souvent des failles de nouveaux programmes. Selon son «security report» de 2014, sur une entreprise utilisant plus de 2000 mobiles, il y a en moyenne entre 5 ou 6 appareils infiltrés par des virus. On est déjà surpris par des applications comme les spyphones, par les usurpations de privilège. Pour 25 dollars sur un appareil Android et 99 dollars sur iOS, vous pouvez tout savoir des informations du portable visé : contacts, courriers, SMS, géolocalisation ( image ci-dessous avec mspsy), photos, etc. »

Julien Moreau, un expert de l’équipe mobile de Check Point, montrait Certifi-gate, sur l’os Android, une application présentée pour la première fois durant la Black Hat, la réunion de sécurité de RSA, en août dernier. L’outil permet aux mobiles d’être pris en main à distance. La proportion de mobiles Android qui échappe à cette opération varie de 4 à 14% ; seul Sony avec 98% fait exception.

Une autre application, Swiftkey, permet de remplacer le fichier de gestion de clavier par un utilitaire qui va prendre la main sur l’ensemble des fonctions du portable. Selon Julien Moreau : «Une des plus féroces s’appelle YISpecter, elle intervient lorsqu’un iOS veut se réinstaller, elle s’infiltre en prenant la main sur des interfaces de programmations rendant son effaçage très compliqué. Elle exploite des XcodeGhost. C’est la première fois qu’Apple annonce officiellement que pendant les téléchargements, on pouvait être hacké. C’est une première intrusion majeure de l’App Store d’Apple depuis sa création en 2009. Avec les programmes de type mRAT, les spyphones permettent d’accéder aux mobiles constamment connectés. On a pu accéder aux emails, activer la caméra, écouter les discussions. Ces sujets sont particulièrement sensibles lors des conseils d’administrations de grandes entreprises où l’on discute de rachats et de reventes d’entreprises»

La solution proposée par Check Point passe par la Capsule et son MTP

La Capsule se présente comme une solution de «file sharing» qui fonctionne comme une Dropbox d’entreprise. Les données sont stockées dans un environnement de documents chiffrés et les documents partagés au sein de l’entreprise sont chiffrés par défaut. On peut aussi les partager à l’extérieur de l’entreprise avec des clients, des sous-traitants à condition qu’ils se soient authentifiés préalablement. Le programme et les fichiers peuvent être hébergés chez l’acheteur ou chez un partenaire Check Point. Il est commercialisé pour 5 euros par mois et par mobile. Les documents peuvent être aussi stockés dans des conteneurs pour éviter de mélanger le personnel et le professionnel, une solution qui ressemble à Knox la solution de chiffrement proposée par Samsung sur des mobiles.

Mobile Threat Prevention MTP est issue du rachat en avril dernier ( pour 80 millions de dollars) de la société israélienne Lacoon. C’est ce programme et l’équipe de spécialistes de l’armée israélienne qui l’avait crée qui viennent relancer l’offre de Check Point du point de vue innovation. Il se base sur trois principales fonctions :

– une analyse avancée de l’application pour détecter les menaces connues et inconnues dans un mode virtualisé d’une sandbox

– en second point, MTP propose la surveillance l’activité du réseau pour un comportement suspect ou malveillant

– enfin une évaluation des configurations au niveau de l’OS, des vulnérabilités est proposée pour réduire la surface d’attaque.

Le système est basé sur un agent embarqué dans le mobile qui procède à des analyses à intervalle régulier et dans une application en relation avec un outil de MDM qui effectue entre autres une évaluation du risque. La solution mobile threat prévention est disponible pour 4 euros par mois. Dans le même domaine en 2010, Check Point proposait déjà Abra, un programme sur une simple clé USB pour créer un tunnel VPN provisoire entre un PC portable et un serveur sécurisé. Avec MTP et Capsule, Check Point paraît entrer dans une nouvelle ère.

puis

puis