Très controversée, l’application française StopCovid pourrait être déployée dès ce week-end si le parlement donne son aval dans un vote prévu jeudi. En attendant, ses auteurs font appel aux hackers éthiques de YesWeHack pour dénicher les failles de sécurité et faire preuve de transparence.

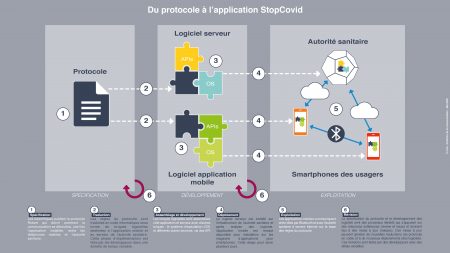

L’application française de traçage des contacts, StopCovid, dont le développement est coordonné par l’INRIA avec la contribution de nombreux acteurs privés et publics, est en phase de tests. Son lancement officiel, prévu le 2 juin, reste soumis à l’approbation du parlement jeudi 28.

Chacun sera libre d’installer ou non l’application sur son smartphone. Mais pour qu’elle soit utile, il faudra qu’un grand nombre de Français joue le jeu. Son principe de fonctionnement est assez simple. Grâce au Bluetooth, il est possible d’évaluer grossièrement la distance entre deux mobiles. Lorsque deux mobiles sont à proximité durant un laps de temps significatif, les identifiants uniques et respectifs (des pseudonymes) sont enregistrés par l’application. Lorsqu’une personne tombe malade ou est dépistée positive, l’application permet d’avertir tous les propriétaires de smartphones qui se sont retrouvés à proximité de cette personne dans les 21 jours précédents. Les données de « contacts », chiffrées, ne sont en effet conservées que pendant 21 jours sur les téléphones.

L’application soulève des questions éthiques qui seront largement débattues dès demain au parlement. Mais elle soulève également des questions pratiques et techniques. Ainsi, seuls 75% des Français disposent d’un smartphone (et 44% des plus de 70 ans n’en ont pas). En outre, le Bluetooth et les technologies de géolocalisation ne sont pas d’une grande précision : dans les zones denses, le nombre de contacts sera forcément très élevé alors qu’au final très peu d’entre eux auront potentiellement été assez proches pour être contaminés. Tout ceci limite quelque peu l’utilité de l’application. Mais elle doit être d’abord perçue comme un outil supplémentaire pour aider au déconfinement et non comme la solution miracle.

L’application soulève des questions éthiques qui seront largement débattues dès demain au parlement. Mais elle soulève également des questions pratiques et techniques. Ainsi, seuls 75% des Français disposent d’un smartphone (et 44% des plus de 70 ans n’en ont pas). En outre, le Bluetooth et les technologies de géolocalisation ne sont pas d’une grande précision : dans les zones denses, le nombre de contacts sera forcément très élevé alors qu’au final très peu d’entre eux auront potentiellement été assez proches pour être contaminés. Tout ceci limite quelque peu l’utilité de l’application. Mais elle doit être d’abord perçue comme un outil supplémentaire pour aider au déconfinement et non comme la solution miracle.

Fruit d’un développement mené dans les règles du « Security by Design » et du « Privacy by Design » comme l’exige le RGPD, l’application elle-même ne réclame aucune donnée personnelle. Le projet repose sur l’implémentation du protocole, ROBERT et a reçu l’aval à la fois du Conseil national du numérique et de la CNIL .

Mais, utilisée à mauvais escient, elle demeure un risque de confidentialité : des cybercriminels ou des agences d’espionnage pourraient exploiter les failles de l’application pour associer les identifiants aux propriétaires des smartphones.

C’est pourquoi les responsables du projet ont suivi les recommandations de l’ANSSI (l’Agence Nationale pour la Sécurité des Systèmes d’Information) et ont décidé de lancer un programme de Bug Bounty auprès des 15 000 hackers éthiques de la plateforme française YesWeHack. Cette dernière s’est avec le temps imposée comme un partenaire des organismes de l’État et pas uniquement des entreprises. Le ministère des armées, le site cybermalveillance.gouv.fr, la DINUM (Direction Interministérielle du numérique) ont déjà fait appel à ses hackers.

C’est pourquoi les responsables du projet ont suivi les recommandations de l’ANSSI (l’Agence Nationale pour la Sécurité des Systèmes d’Information) et ont décidé de lancer un programme de Bug Bounty auprès des 15 000 hackers éthiques de la plateforme française YesWeHack. Cette dernière s’est avec le temps imposée comme un partenaire des organismes de l’État et pas uniquement des entreprises. Le ministère des armées, le site cybermalveillance.gouv.fr, la DINUM (Direction Interministérielle du numérique) ont déjà fait appel à ses hackers.

Selon l’équipe en charge du projet, la France est le premier pays à faire appel à une telle plateforme de Bug Bounty pour sécuriser son application de « contact tracing ».

L’idée est de profiter de l’engagement et de la compétence des experts de la communauté YesWeHack pour soumettre StopCovid à des tests approfondis afin de vérifier sa solidité et de dénicher ses éventuelles failles de sécurité avant son lancement.

En outre, les responsables du projet veulent voir dans cette approche une démarche de transparence à même de rassurer certains sceptiques et autres adeptes des théories complotistes (qui oublient parfois que tous les opérateurs savent où se trouvent tous nos smartphones sans avoir besoin de la moindre app, des données qui ont d’ailleurs été utilisées pour comprendre les mouvements de population pendant la crise).

Dernier point essentiel, l’application StopCovid étant développée à titre gracieux, c’est YesWeHack qui paiera les primes des hackers. Ces dernières s’élèveront à 2000 euros pour les failles les plus critiques.

Si les débats autour de StopCovid s’annoncent houleux, la volonté de passer par un Bug Bounty pour éprouver la solidité de la solution mérite d’être saluée. Au final, ce sont les Français qui seront juges puisqu’ils seront libres d’installer ou non l’application et que seule une adoption massive rendra l’application véritablement utile.

Pour en savoir plus : Projet StopCovid, l’application de lutte citoyenne contre l’épidémie Covid-19

puis

puis