Le fait est rare. Mais ce n’est pas non plus une première. Microsoft s’est fait dérober les codes sources de plusieurs anciennes versions de Windows ! Ces derniers trainent désormais ouvertement sur la toile. Mais quels sont les risques réels d’une telle fuite ?

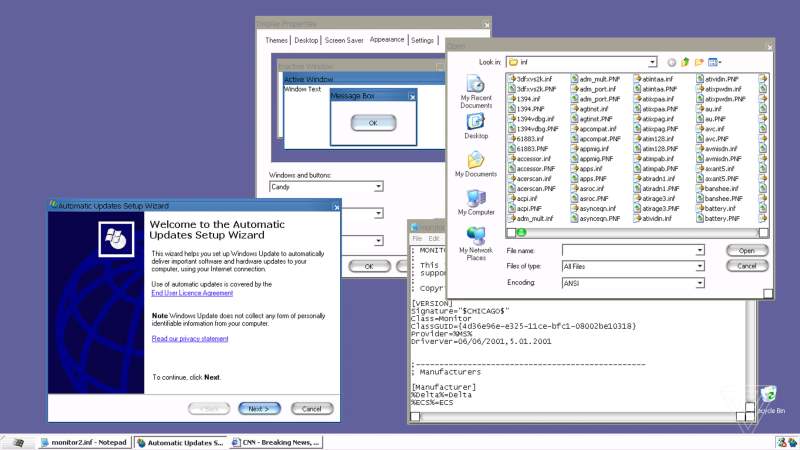

Plus de 43 Go ! Telle est la taille de l’archive actuellement en fuite sur Internet. Elle contient les codes sources non seulement de Windows XP, mais également d’autres versions de Windows : Windows Server 2003, Windows NT 3.5, Windows NT 4, Windows 2000, MSDOS 3.3 et 6.0, Windows CE (3, 4 et 5), Windows Embedded (7 & CE).

Ce n’est pas une première

L’information s’est répandue comme une trainée de poudre en fin de semaine dernière. Microsoft a mis du temps à réagir officiellement pour finalement se contenter d’un laconique « nous avons lancé une investigation ».

Ce n’est pas la première fois que Microsoft se fait ainsi dérober les codes sources de ses systèmes. Chaque fuite, la plupart du temps très incomplète, n’a à chaque fois concerné que des versions abandonnées du système. C’est une nouvelle fois le cas ici avec Windows XP même si d’après nos informations le code source serait cette fois assez complet.

Le code de Windows n’est pas si inaccessible

Autrement une telle fuite n’intéresse pas vraiment les agences de renseignements à travers le monde puisqu’elles peuvent déjà officiellement avoir accès à des versions complètes et bien plus récentes.

De quoi occuper les chercheurs

D’autres chercheurs ont également analysé les codes sources à la recherche des clés de chiffrement. Celle de Netmeeting a ainsi été mise à jour même si l’outil VoIP de Microsoft est abandonné depuis bien longtemps.

Mais ce que craignent par-dessus tout les acteurs de la cybersécurité, c’est que la divulgation des codes sources de Windows XP facilite la recherche de vulnérabilités dans les anciennes librairies du système toujours exploitées dans les versions actuelles de Windows et Windows Server.

Quels sont les risques ?

Si cette fuite met en émoi le monde de la cybersécurité, c’est notamment parce que, bien que le système ait officiellement été mis en fin de vie le 14 avril 2014, il est encore crédité de 1,26% de part de marché par NetMarketShare. Autrement dit, le système serait toujours en cours d’exécution sur plus de 25 millions d’ordinateurs et appareils embarqués ! Ces ordinateurs sont donc en danger, mais ils l’étaient déjà depuis très longtemps et la divulgation des codes sources n’y changera rien. Ces machines sont perméables à des menaces existantes et il n’y a pas de raison d’investir dans l’analyse fastidieuse du code source de Windows pour en prendre un contrôle total.

Un travail titanesque qui a conduit à une réécriture de nombreuses parties du code. Microsoft avait un temps imaginé en faire une nouvelle version, une sorte de « Windows XP V2 », avant de finalement prendre la décision de publier gratuitement cette mise à jour sous forme de Service Pack donnant ainsi naissance à « Windows XP SP2 ».

Depuis le code de Windows n’a cessé de se renforcer. Il a surtout connu de nombreuses évolutions : Windows Vista, Windows 7, Windows 8, Windows 8.1 et les différentes moutures de Windows 10.

Certes, il subsiste toujours dans Windows 10 des librairies et bouts de code datant d’une époque même antérieure à Windows XP. De nouvelles failles sont ainsi parfois mises à jour et exploitées. En 2018, une vulnérabilité liée à l’ancestrale bibliothèque de gestion des polices a été ainsi découverte. Plus récemment, en mai dernier, une faille « PrintDemon » a été découverte dans la gestion des impressions, au sein d’un morceau de code de Windows écrit en 1996 et toujours présent dans le système !

Reste qu’il est très peu probable que cette divulgation du code source de Windows se traduise soudainement par une pluie de vulnérabilités et d’exploits Zero Day ou par un tsunami de nouveaux codes malveillants exploitant de vieilles failles.

En attendant, certains curieux continueront peut-être à dénicher quelques croustillantes anecdotes au cœur du code source qui a fuité. Et l’on surveillera avec tout autant de curiosité la réaction de Microsoft qui, à n’en pas douter, a déjà mis ses fins limiers à la recherche des responsables et lâcher son pool d’avocats pour engager d’éventuelles poursuites.

puis

puis