Le paysage mondial des cybermenaces ne cesse d’évoluer et se caractérise par des attaques de plus en plus sophistiquées et persistantes.

Oilrig, Fancy Bear, Hidden Cobra, Ocean Lotus, autant de noms poétiques mais qui révèlent une activité particulièrement dévastatrice des états iranien, russe, nord-coréen ou encore vietnamien. L’évolution du monde vers le numérique rend les entreprises plus vulnérables face aux acteurs malveillants de tous types, États-nations, criminels, organisations ou même individus qui peuvent capitaliser sur les interdépendances qui vent à travers notre monde connecté de manière perverse. Le Rapport 2018 sur les menaces de Netscout présente les dernières tendances et activités des groupes de menaces avancées persistantes (APT) représentant des États-nations, le recours au crimeware et les campagnes d’attaques par déni de service (DDoS).

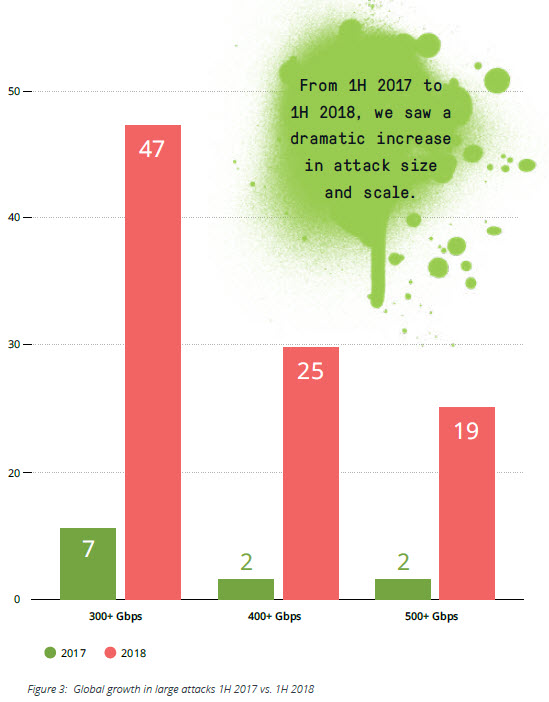

Déni de service distribué (DDoS) – les attaquants cherchent à prendre sur un site Web, une application ou une infrastructure en l’inondant de demandes sont un élément fondateur d’une grande partie de cette activité, et le rapport environ 2, 8 millions d’attaques au premier semestre 2018 de ce type. De plus, les tailles des attaques ont explosé, comme les attaques basées sur Memcached qui ont commencé en février 2018, et inauguré le niveau du terabits.

Déni de service distribué (DDoS) – les attaquants cherchent à prendre sur un site Web, une application ou une infrastructure en l’inondant de demandes sont un élément fondateur d’une grande partie de cette activité, et le rapport environ 2, 8 millions d’attaques au premier semestre 2018 de ce type. De plus, les tailles des attaques ont explosé, comme les attaques basées sur Memcached qui ont commencé en février 2018, et inauguré le niveau du terabits.

Le Rapport de Netscout dénombre 47 attaques de plus de 300 Gbps au premier semestre de 2018, contre 7 pendant la même période de 2017. Les attaques DDoS n’ont jamais été aussi innovantes, dynamiques et efficaces, et il pourrait y avoir des attaques DDoS encore plus dangereuses à l’avenir.

Il y a eu une innovation accrue dans les outils et techniques d’attaque DDoS. La disponibilité de tels outils a réduit la barrière d’entrée, Il est plus facile pour un plus large éventail d’attaquants de lancer une attaque DDoS.

Les objectifs se sont également diversifiés. Auparavant, certains secteurs d’activité étaient visés, avec la finance, les jeux et le commerce électronique en tête de liste. Aujourd’hui, toute organisation, pour toute infraction ou affiliation réelle ou perçue, peut devenir la cible d’une attaque DDoS.

L’ampleur des menaces DDoS a également augmenté. Au lieu de cibler des intrusions basées sur des frameworks personnalisés et des logiciels malveillants spécialement conçus, les attaques impliquent des centaines de milliers, voire des millions des victimes qui servent largement à amplifier l’attaque.

Ce rapport s’appuie sur la technologie ATLAS, un projet collaboratif regroupant plusieurs centaines d’opérateurs clients qui ont accepté de partager des données de trafic anonymes, représentant environ un tiers de l’ensemble du trafic Internet. Netscout est ainsi bien placé pour fournir des informations sur les attaques DDoS, les différentes familles de malwares et les botnets qui menacent la disponibilité de l’infrastructure Internet et du réseau. Il montre clairement que les hackers ont de plus en plus souvent recours aux attaques à l’échelle d’Internet, telles que NotPetya, pour lancer des campagnes ciblées et très sélectives.

Parmi les faits marquants établis par ce rapport :

Les groupes APT étendent leur champ d’action

Les activités financées par des États se sont développées au point tel que des campagnes et frameworks sont désormais découverts régulièrement dans un très grand nombre de pays. Les groupes APT représentant des États-nations ont également recours à des intrusions à l’échelle d’Internet comme NotPetya, CCleaner et VPNFilter pour procéder à des campagnes ciblées et très sélectives.

Les hackers diversifient leurs modes d’attaque

S’inspirant de l’attaque WannaCry de 2017, les principaux groupes de logiciels malveillants adoptent désormais des méthodes d’auto-propagation permettant à leurs logiciels de se diffuser de manière plus simple et rapide. Ils s’intéressent également de plus en plus à l’extraction de crypto-monnaies.

puis

puis