Tout objet numérique est sujet à être piraté. Avec l’Internet des objets, le monde devient numérique. Le monde est sujet à être attaqué.

Telle sont exprimés sous la forme d’un syllogisme un peu simplisme les résultats d’une enquête réalisée par HP sur les produits qui sont en train de peupler l’Internet des objets. Cette étude révèle que 70 % des objets les plus fréquemment utilisés dans l’IoT contiennent des vulnérabilités et ce à plusieurs niveaux : mot de passe, chiffrement et manque de granularité dans les autorisations d’accès.

L’Internet des objets est en train de développer une nouvelle toile. Selon le Gartner, l’IoT devrait compter quelque 26 milliards d’objets d’ici à 2020. Et ces chiffres sont plutôt revus à la hausse avec la temps. Cette nouvelle économie devrait générer quelque 300 milliards de dollars de revenus, en majorité en services liés à la mise en œuvre de nouvelles applications rendues possibles par ces objets connectés.

Mais alors que l’IoT ouvre de nouvelles perspectives, il n’est pas sans présenter aussi des menaces en termes de sécurité liés à des failles logicielles, à des dénis de services dus à de faibles mots de passe…

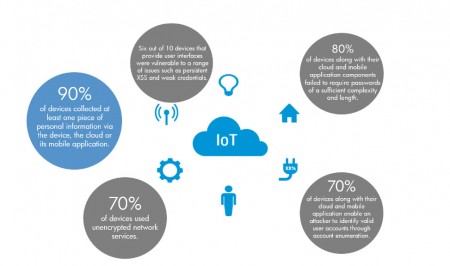

HP a réalisé une étude visant à scanner 10 des objets les plus utilisés actuellement dans ce nouvel univers et a découvert 25 vulnérabilités par objet totalisant quelque 250 problèmes de sécurité. Les objets testés concernent des composants de téléviseurs, les webcams, des thermostats, des contrôleurs d’arrosage, des modules de contrôle d’équipements variés, des modules d’ouverture ou de fermetures de portes, des alarmes…

Les problèmes répertoriés les plus fréquents sont les suivants :

– Sécurisation de données personnelles : 8 objets sur 10 – à la fois sur le cloud et les modules d’applications mobiles – ont présenté des problèmes liés aux données personnelles de consommateurs (noms, adresses, date de naissance, données de cartes de crédit, informations de santé…

– Autorisation d’accès déficiente : 80 % des objets utilisaient des mots de passe trop court ou d’une complexité insuffisante (1234 est un exemple assez courant). Et ces mots de passe déficients pour accéder aux objets se retrouvent aussi sur les sites Web et sur les applications mobiles.

– Pas de chiffrement : 70 % des objets ne chiffrent pas les données avant de les transmettre via Internet au système de contrôle ou de pilotage. Le chiffrement des données qui transitent sur le réseaux est un élément essentiel de la sécurité.

– Interface Web non sécurisée : 6 objets sur 10 présentaient des problèmes de sécurité quant à leur interface utilisateur tels que cross-site scripting[1], une mauvaise gestion de session, un niveau d’autorisation défaillant et/ou des données d’autorisation transmises en clair.

– Protection du logiciel insuffisante : 60 % des objets n’utilisent pas de chiffrement à l’occasion de mise à jour logicielle, ce qui est plutôt préoccupant quand on sait que ces logiciels pilotent les objets.

Il est donc urgent de se pencher sur ce problème en même temps que ces millions d’objets sont déployés sur la toile pour assurer des missions de plus en plus critiques. La route vers l’Internet des objets ne sera sans doute pas un long fleuve tranquille.

[1] Le cross-site scripting (abrégé XSS), est un type de faille de sécurité des sites web permettant d’injecter du contenu dans une page, permettant ainsi de provoquer des actions sur les navigateurs web visitant la page. Les possibilités des XSS sont très larges puisque l’attaquant peut utiliser tous les langages pris en charge par le navigateur (JavaScript, Java, Flash…) et de nouvelles possibilités sont régulièrement découvertes notamment avec l’arrivée de nouvelles technologies comme HTML5.(source Wikipedia)

puis

puis