Les chercheurs de Trend Micro ont récemment détecté une intensification des activités d’APT34, un groupe de hackers parrainé par l’État iranien. Ce groupe cible désormais les gouvernements et les infrastructures critiques des Émirats arabes unis et de la région du Golfe, marquant une nouvelle phase dans leurs opérations.

La situation géopolitique mondiale est déjà très inquiétante. Mais les tensions semblent aussi s’exacerber et se multiplier dans le cyberespace.

Selon les chercheurs de Trend Micro, les infrastructures critiques du Golfe feraient depuis quelques mois face à une nouvelle campagne de cyber-intrusions menées par le groupe de hackers iranien APT34, également connu sous le nom d’OilRig. Ce dernier a récemment intensifié ses activités contre les gouvernements et les installations stratégiques des Émirats arabes unis et de la région du Golfe, une escalade cyber qui vient encore un peu plus secouer l’instabilité régionale.

Un nouveau mode opératoire

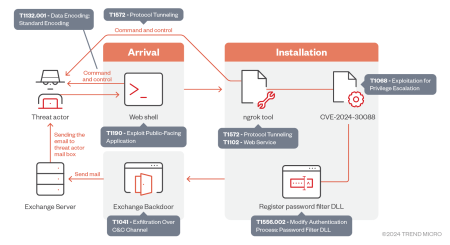

Selon Trend Micro, ces attaques exploitent – une nouvelle fois ! – des serveurs Microsoft Exchange et des failles Windows. Les hackers ont en effet déployé une porte dérobée inédite permettant de voler des identifiants, tout en exploitant la vulnérabilité CVE-2024-30088 sous Windows pour élever ses privilèges sur les systèmes compromis.

Cette faille, corrigée en juin 2024 par Microsoft, permet aux attaquants de prendre le contrôle total des appareils infectés en accédant au niveau SYSTEM. C’est la première fois qu’elle est ainsi activement exploitée.

Selon Trend Micro, le mode opératoire d’APT34 s’est considérablement affiné. Les attaques débutent par la compromission de serveurs web vulnérables et sont suivies du déploiement d’un web shell permettant l’exécution de commandes à distance. Les hackers exploitent ensuite la faille CVE-2024-30088 pour élever leurs privilèges, avant de mettre en place des outils de vol de mots de passe et de surveillance avancés comme ‘ngrok’ pour une communication furtive via des tunnels sécurisés.

Mais Trend Micro révèle surtout l’étonnante technique d’exfiltration des données mises au point par les hackers iraniens. Ils exploitent un nouveau malware dénommé StealHook qui dissimule les informations volées dans des pièces jointes d’emails apparemment légitimes. Cette approche, exploitant des comptes compromis sur des serveurs Exchange, rend la détection des fuites de données extrêmement difficile pour les équipes de sécurité.

De quoi déstabiliser un peu plus la région ?

APT34 est actif dans la région du Moyen-Orient depuis plusieurs années mais selon Trend Micro cette nouvelle campagne témoigne d’un renforcement de ses capacités offensives et d’un inquiétant – quoique prévisible – accroissement de ses activités. Leur affiliation possible avec un autre groupe iranien, FOX Kitten, connu pour ses attaques par ransomware, laisse craindre l’ajout de nouvelles armes à leur arsenal. Les infrastructures énergétiques, souvent ciblées par ces attaques, pourraient subir des perturbations opérationnelles aux conséquences graves pour les populations locales.

Le groupe de hackers est réputé pour utiliser des organisations compromises afin de mener des attaques à la supply chain notamment contre des entités gouvernementales. « Nous anticipons que l’acteur malveillant pourrait exploiter les comptes dérobés pour lancer de nouvelles offensives via le phishing contre des cibles supplémentaires, » expliquent d’ailleurs les chercheurs dans leur rapport. Des chercheurs qui mettent en garde les organisations gouvernementales du Moyen-Orient et du Golfe et les exhortent à prendre au sérieux la menace représentée par ce groupe tout en renforçant leurs mesures défensives pour détecter les activités du malware StealHook notamment.

puis

puis